Защита бд access

Защита бд access

Название работы: Защита баз данных на примере MS ACCESS

Категория: Лабораторная работа

Предметная область: Информатика, кибернетика и программирование

Описание: Для защиты БД Ассеss использует файл рабочих групп systеm.mdw (рабочая группа — это группа пользователей, которые совместно используют ресурсы сети), к которому БД на рабочих станциях подключаются по умолчанию. Файл рабочих групп содержит учётные записи пользователей и групп, а также пароли пользователей.

Дата добавления: 2014-03-24

Размер файла: 441.3 KB

Работу скачали: 289 чел.

Лабораторная работа №1

Защита баз данных на примере MS ACCESS.

Изучение способов защиты информации в БД на примере СУБД MS Access.

Краткие сведения из теории.

Система безопасности БД должна обеспечивать физическую целостность БД и защиту от несанкционированного вторжения с целью чтения содержимого и изменения данных.

Защита БД производится на двух уровнях:

— на уровне пароля;

-на уровне пользователя (защита учетных записей пользователей и идентифицированных объектов).

Для защиты БД Ассеss использует файл рабочих групп systеm.mdw (рабочая группа — это группа пользователей, которые совместно используют ресурсы сети), к которому БД на рабочих станциях подключаются по умолчанию. Файл рабочих групп содержит учётные записи пользователей и групп, а также пароли пользователей. Учётным записям могут быть предоставлены права на доступ к БД и её объектам, при этом сами разрешения на доступ хранятся в БД.

Для обеспечения защиты БД Ассеss необходимо создать рабочую группу, используя файл — администратор рабочих групп wrkgаdm.еxе. При создании уникальной рабочей группы задается имя пользователя, название организации и код рабочей группы.

Файл рабочей группы MS Ассеss содержит следующие встроенные учётные записи:

1. Аdmins — стандартная учётная запись пользователя. Данные записи являются одинаковыми для всех экземпляров Мs Ассеss;

2. Аdmin — учётная запись группы администратора — является уникальной в каждом файле рабочей группы;

3. Usеrs — содержит учётные записи пользователей.

Для создания файла рабочих групп необходимо выйти из Ассеss и в папке systеm или systеm32 в каталоге windоws найти файл рабочей группы и создать новую рабочую группу ( может быть до 20 цифровых или буквенных обозначений).

Группа Аdmins может содержать произвольное число пользователей, но владелец объекта всегда один (владельцем объекта может быть учётная запись, которая создавала объект или которой были переданы права на его использование).

Так как чтение записи Аdmin возможно для всех рабочих групп и данные учётные записи являются одинаковыми, то пользователя АDМIN необходимо удалить из группы администраторов, для чего следует создать новую учётную запись администратора и задать пароль на его учётные записи и на учетные записи владельца.

Зашифровать и дешифровать базу данных могут только её владелец и члены группы Admins. Для шифрования Jet использует алгоритм RSA (назван по первым буквам фамилий его изобретателей: Rivest, Shamir, Adelman) с ключом на основе идентификатора рабочей группы.

У шифрования базы данных имеется два негативных побочных эффекта. Во-первых, снижается её быстродействие — по оценкам Microsoft, процентов на 10-15. Во-вторых, зашифрованную базу данных нельзя сжимать такими программами, как PKZip, LHA, Stacker и DriveSpace. Точнее, сжимать можно, только в этом нет смысла — её размер уменьшится незначительно.

Разграничение прав доступа пользователей

Разрешения к доступу называются явными, если они принадлежат или присвоены учётной записи пользователя. Разрешения будут неявными, если они присвоены учётной записи группы, при этом пользователь, включённый в группу получает все её разрешения.

Защита базы от копирования и распространения

Добрый день всем.

Клиент поставил вопрос о возможности «защиты базы от копирования и распространения».

На текущий момент я знаю только два способа «защиты»:

1. Установить пароль на базу

2. Сделать accde

Я так понимаю, это не совсем то, чего он хочет. Скорее всего подразумевается что-то типа лицензионной защиты, серийного номера и т.д.

Лично я как-то вообще не заморачивался раньше данными моментами, т.к. делал базы прежде всего для мелких заказчиков, для которых главное было — чтобы база выполняла то, что от нее хотят. Поэтому как-то я упустил данный момент в своем развитии.

Кто что может посоветовать почитать по этому поводу.

Буду признателен за подсказки и советы)

ПеремеШать данные в таблице (защита базы от несанкционированного копированияиспользования)

ПеремеШать данные в таблице (защита базы от несанкционированного копированияиспользования)

Вечер добрый! Зреет идея как защитить свою базу от несанкционированного копирования или.

Защита от копирования базы

Всем привет. Вопрос, наверно, покажется для знатоков элементарным и глупым, но я- дилетант.

(NEW) Защита приложений от нелегального распространения

Читал на форуме всё или почти всё по теме (многие ссылки уже битые — жаль). На чём реально.

Защита приложений от нелегального распространения

Думаю, что тема вызовет интерес у многих, кому хоть раз приходилось создавать ПО на заказ и кто.

Решение

Вложения

| Drives.rar (17.0 Кб, 69 просмотров) |

mobile, Спасибо большое! Буду пробовать Ваш пример, может заказчика и устроит такой вариант.

Добавлено через 37 секунд

А если база будет разделенная, и работать с клиентской частью будут несколько пользователей с нескольких компов.

Добавлено через 7 минут

texnik-san, Спасибо, тоже интересная мысль. Почитаю на тему создания ключей в реестре

Для .mdb можно применить защиту РЅР° СѓСЂРѕРІРЅРµ пользователей Рё рабочих РіСЂСѓРїРї. Пишут, что РІ 7Рј РђРєСЃРµ сохранена защита РЅР° СѓСЂРѕРІРЅРµ РіСЂСѓРїРї, РЅРѕ сделать этого РјРЅРµ РїРѕРєР° РЅРµ удалось, хотя сам файл раб РіСЂСѓРїРїС‹ срабатывает РїСЂРё открытии базы (файл РіСЂСѓРїРїС‹ СЃРј. c:UsersПользователь1AppDataRoamingMicrosoftAccess System.mdw). Сообщите, кто занимался этим, чего — РЅРёР±СѓРґСЊ. Тема большая.

Добавлено через 47 секунд

не понял, я так не могу

Добавлено через 7 минут

Повторю

[quote=»Kkarn;8739383″]

Можно применить защиту на по рабочим группам (c:UsersПользAppDataRoamingMicrosoftAccessSystem.mdw) для .mdb, но сообщите, кто знает, срабатывает ли группа для след расширения (группа открывается вместе с базой-здесь нет вопросов)

Пароль на файл базы данных легко ломается, даже скачал когда-то «взломщик» с одного из форумов.

Рабочие группы — нужно что-то дополнително делать на компьютере пользователя, если устанавливается база.

Отмечу, что База у меня разделена на файл таблиц и файл программной оболочки.

Изучив (на практике) в течение нескольких лет разные способы я остановился на следующем:

1. Файл прогрммной оболочки — mde, accde.

2. Программная оболочка «привязывается» к данным винта (можно, наверное, и мак-карты), привязка по телефону или непосредственно — так называемая регистрация. Данные регистрации как-то «размазываются» в коде программы ВБА и в какой-то таблице.

3. Данные, которые вводит пользователь, а также еще и получает через ФТП от коллег с такой же базой, шифруются. У меня шифруются 3 фиксированных поля и одно МЕМО. В МЕМО в каком-то известном месте расположен ключ (разумеется каждый для своей записи). При работе дешифрование «на лету». Даже процедуры сравнения вводимых данных, а также удаление повторяющихся записей в основной таблице работают вполне пристойно.

Исходя из многолетней работы с аксом, я еще не встречал заказчика, который требовал бы как-то защитить его табличные данные. Именно таблицы, а не саму программу.

1. Все «серьезные» проекты делаются на «серьезных» программах и «серьезных» серверах, — хотя бы в 1С, где защита довольно хорошо продумана.

2. Если даже кто-то и откроет вашу базу и она работает с индексированными данными, то кому интересно сидеть и «расшифровывать» эти индексы, — дело довольно кропотливое и утомительное.

3. Есть конечно страх, что кто-то просто «грохнет» ваши табличные базы, но это уже вопрос не к вашей программе, а к администратору сервера, который и отвечает за безопасность

Я думаю, что создать mde-оболочку, а ваши таблицы разместить в более менее надежность месте, или, хотя бы присвоить им свойство «скрытый» вполне достаточное условие для того, чтобы клиенты могли спокойно наслаждаться плодами вашего труда.

| 01.10.2018, 09:36 |

| 01.10.2018, 09:36 |

Заказываю контрольные, курсовые, дипломные и любые другие студенческие работы здесь. Защита своего приложения от несанкционированного использования и распространения Защита от копирования Защита от копирования Иллюстрированный самоучитель по Microsoft Access 2002Защита базы данных Access с помощью пароляСамый простой способ защиты базы данных – с помощью пароля. Можно назначить пароль базе данных Access, который будет требоваться всякий раз при ее открытии. Установка и снятие пароля защиты базы данныхЧтобы установить пароль для защиты базы данных:

Теперь база данных защищена паролем и всякий раз, когда пользователь будет открывать базу данных, будет отображаться диалоговое окно с требованием ввести пароль. Запомните или сохраните пароль в надежном месте. Если вы забудете пароль, базу данных будет невозможно открыть. Замечание Если база данных защищена на уровне пользователей, установить пароль для ее открытия может только пользователь, обладающий административными правами. Установка пароля не влияет на систему защиты на уровне пользователя. Эти два способа защиты могут использоваться одновременно. Пароль базы данных сохраняется в базе данных, а не в файле рабочей группы. Чтобы удалить пароль защиты базы данных:

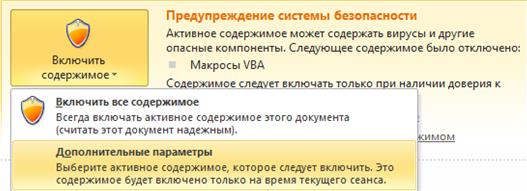

Установка связи с таблицами базы данных, защищенной паролемЧтобы установить связь с таблицами базы данных, защищенной паролем, требуется ввести пароль. Если пароль был указан верно, он сохраняется вместе с другой информацией о ссылках на таблицы. После этого любой пользователь, работающий с базой данных со связанными таблицами, может открыть эти таблицы без указания пароля. Если пароль защищенной базы данных будет изменен, в следующий раз при открытии базы данных, содержащей связанные таблицы, потребуется ввести пароль. Замечание Защита баз данных MS Access 201013. Изучить действие системы отключения активного содержимого MS Access 2010: · Открыть приложение MS Access, создать новую пустую базу данных в своей рабочей папке. Закрыть и вновь открыть базу в MS Access, удостовериться, что при повторном открытии выдается предупреждение о блокировке активного содержимого (рис.23). · Перейти на вкладку Файл/Сведения. Выбрать из выпадающего списка Включить содержимое пункт Дополнительные параметры (рис.25) и установить переключатель в положение Включить содержимое для этого сеанса.

Рис.25. Управление запуском активного содержимого · Закрыть и вновь открыть базу данных, удостовериться, что предупреждение безопасности вновь выдается. · На вкладке Файл/Сведения выбрать из выпадающего списка Включить содержимое пункт Включить все содержимое или щелкнуть на кнопке Включить содержимое в строке предупреждения. · Закрыть и вновь открыть базу данных, удостовериться, что теперь строка предупреждения не выдается (активное содержимое всегда включено в этой базе данных). 14. Установить доверие к рабочей папке (активное содержимое будет включено для всех баз данных, содержащихся в папке): · Выполнить команду Файл/Параметры, перейти на вкладку Центр управления безопасностью и щелкнуть на кнопке Параметры центра управления безопасностью. · Выбрать группу Надежные расположения, затем щелкнуть на кнопке Добавить новое расположение. В появившемся окне выбрать свою рабочую папку с помощью кнопки Обзор. Убедиться, что рабочая папка занесена в список надежных расположений. Сохранить настройки Access и закрыть окно параметров. 15. Зашифровать базу данных с паролем: · Открыть базу данных Организация и проверить, что выполнение командыЗашифровать паролем на вкладке Файл/Сведения требует открытия базы данных в монопольном режиме. · Открыть базу данных в монопольном режиме, для этого сначала закрыть, а затем вновь открыть приложение MS Access. Выбрать команду Файл/Открыть. В окне Открытие файла базы данных выбрать рабочую папку и базу Организация, затем щелкнуть на значке выпадающего списка кнопки Открыть в правом нижнем углу окна и выбрать Монопольно (рис.25).

Рис.25. Открытие базы данных в монопольном режиме · После открытия базы выполнить команду Зашифровать паролем на вкладке Файл/Сведения. В окне Задание пароля базы данных дважды ввести пароль high, нажать ОК. · Закрыть и вновь открыть базу данных, удостоверившись, что для открытия базы требуется ввод пароля. 16. Создать подписанный пакет с базой данных: · Создать цифровой сертификат с помощью средства · Выполнить команду Упаковать и подписатьна вкладкеФайл/Сохранить и опубликовать. В окне команды выбрать свой сертификат и нажать ОК. Оставить без изменения имя пакета Организация.accdc и расположение в рабочей папке, нажать кнопку Создать. · Просмотреть содержимое рабочей папки с помощью Проводника Windows. Найти файл подписанного пакета, помеченный значком подписи · В окне Проводника Windows щелкнуть на значке файле подписанного пакета правой кнопкой мыши и выбрать Свойства, перейти на вкладку Цифровые подписи и просмотреть данные о сертификате, нажав кнопку Сведения. · Открыть файл подписанного пакета и удостоверится, что пакет не открывается в MS Access непосредственно, а требует извлечения содержимого в другую базу данных (открывается окно Извлечь базу данных в). Не извлекать базу из пакета, нажав кнопку Отмена. · Ответить на контрольные вопросы и продемонстрировать результаты лабораторной работы преподавателю. Контрольные вопросы: 1. Почему после создания базы данных Организация при повторном ее открытии не работает запрос Обновление? (Если не установлено доверие к расположению базы данных, либо она не подписана цифровой подписью от надежного издателя, система безопасности MS Access отключает все активное содержимое в базе данных, включая запросы на создание таблиц, обновление, добавление и удаление записей). 2. Почему не удается зашифровать/расшифровать базу данных, если она открыта двойным щелчком мыши из окна Проводника? (Для шифрования/расшифровки базы данных она обязательно должна быть открыта в монопольном режиме). 3. Чем подписанный пакет отличается от обычной базы данных? можно ли посмотреть сведения о подписи в самом приложении MS Access? (При подписании база данных сначала упаковывается, таким образом, подпись удостоверяет неизменность всех объектов базы данных, поэтому пакет невозможно непосредственно открыть в MS Access. При открытии пакета содержащиеся в нем данные извлекаются в некоторую, возможно новую, базу данных. Извлеченная база не содержит подписи, поэтому подпись не видна в MS Access). Не нашли то, что искали? Воспользуйтесь поиском: Лучшие изречения: На стипендию можно купить что-нибудь, но не больше. 9477 — |

Цифровой сертификат для проектов VBA(Digital Certificate for VBA Projects), находящегося в группе Средства Microsoft Office (Microsoft Office Tools) в меню Microsoft Office, либо использовать сертификат, созданный ранее при выполнении лабораторной работы №2.

Цифровой сертификат для проектов VBA(Digital Certificate for VBA Projects), находящегося в группе Средства Microsoft Office (Microsoft Office Tools) в меню Microsoft Office, либо использовать сертификат, созданный ранее при выполнении лабораторной работы №2. .

. | 7512 —

| 7512 —  или читать все.

или читать все.