Самые опасные вирусы компьютера 2020

18 самых опасных компьютерных вирусов за все время

1. Anna Kournikova (2001)

Вирус Anna Kournikova получил такое название неспроста — получатели думали, что они загружают фотографии сексуальной теннисистки. Финансовый ущерб от вируса был не самым значительным, но вирус стал очень популярен в массовой культуре, в частности о нем упоминается в одном из эпизодов сериала Друзья 2002 года.

2. Sasser (2004)

В апреле 2004 года Microsoft выпустила патч для системной службы LSASS (сервер проверки подлинности локальной системы безопасности). Немного позже немецкий подросток выпустил червь Sasser, который эксплуатировал эту уязвимость на не обновленных машинах. Многочисленные вариации Sasser появились в сетях авиакомпаний, транспортных компаний и медицинских учреждений, вызвав ущерб на 18 миллиардов долларов.

3. Melissa (1999)

Названный в честь стриптизерши из Флориды, вирус Melissa был разработан для распространения посредством отправки вредоносного кода 50 первым контактам в адресной книге Microsoft Outlook жертвы. Атака была настолько успешной, что вирус заразил 20 процентов компьютеров по всему миру и нанес ущерб на 80 миллионов долларов.

Создатель вируса Дэвид Смит (David L.Smith) был арестован ФБР, провел 20 месяцев в тюрьме и заплатил 5000 долларов штрафа.

4. Zeus (2009)

В то время как большинство вредоносных программ нашего списка вызывали неприятности Zeus (aka Zbot) изначально был инструментом, используемым организованной преступной группировкой.

Троян использовал приемы фишинга и кейлоггинга для кражи банковских аккаунтов у жертв. Зловред успешно похитил 70 миллионов долларов со счетов жертв.

5. Storm Trojan (2007)

Storm Trojan стал одной из самых быстро распространяющихся угроз, ведь за три дня после его выхода в январе 2007, он достиг 8-процентного уровня заражения компьютеров по всему миру.

Троян создавал массивный ботнет от 1 до 10 миллионов компьютеров, и за счет своей архитектуры изменения кода каждый 10 минут, Storm Trojan оказался очень стойким зловредом.

6. ILOVEYOU (2000)

Червь ILOVEYOU (Письмо счастья) маскировался под текстовый файл от поклонника.

На самом деле любовное письмо представляло серьезную опасность: в мае 2000 года угроза распространилась на 10 процентов подключенных к сети компьютеров, вынудив ЦРУ отключить свои серверы, чтобы предотвратить дальнейшее распространение. Ущерб оценивается в 15 миллиардов долларов.

7. Sircam (2001)

Как многие ранние вредоносные скрипты, Sircam использовал методы социальной инженерии, чтобы вынудить пользователей открыть вложение электронной почты.

Червь использовал случайные файлы Microsoft Office на компьютере жертвы, инфицировал их и отправлял вредоносный код контактам адресной книги. Согласно исследованию Университета Флориды, Sircam нанес 3 миллиарда долларов ущерба.

8. Nimda (2001)

Выпущенному после атак 11 сентября 2001 года червю Nimda многие приписывали связь с Аль-Каидой, однако это никогда не было доказано, и даже генеральный прокурор Джон Эшкрофт отрицал всякую связь с террористической организацией.

Угроза распространялась по нескольким векторам и привела к падению банковских сетей, сетей федеральных судов и других компьютерных сетей. Издержки по очистке Nimda превысили 500 миллионов долларов в первые несколько дней.

9. SQL Slammer/Sapphire (2003)

Занимавший всего 376 байт, червь SQL Slammer содержал большое количество разрушений в компактной оболочке. Червь отключал Интернет, колл-центры экстренных служб, 12000 банкоматов Bank of America и отключил от Интернета большую часть Южной Кореи. Червь также смог отключить доступ к глобальной паутине на АЭС в Огайо.

10. Michaelangelo (1992)

Вирус Michaelangelo распространился на относительно небольшое количество компьютеров и вызвал небольшой реальный ущерб. Однако, концепция вируса, предполагающая “взорвать компьютер” 6 марта 1992 года вызвала массовую истерию среди пользователей, которая повторялась еще каждый год в эту дату.

11. Code Red (2001)

Червь Code Red, названный в честь одного из разновидностей напитка Mountain Dew, инфицировал треть набора веб-серверов Microsoft IIS после выхода.

Он смог нарушить работоспособность сайта whitehouse.gov, заменив главную страницу сообщением “Hacked by Chinese!”. Ущерб от действия Code Red по всему миру оценивается в миллиарды долларов.

12. Cryptolocker (2014)

На компьютерах, зараженных Cryptolocker, зашифровывались важные файлы и требовался выкуп. Пользователи, которые заплатили хакерам более 300 миллионов долларов в биткоинах получили доступ к ключу шифрования, остальные потеряли доступ к файлам навсегда.

13. Sobig.F (2003)

Троян Sobig.F инфицировал более 2 миллионов компьютеров в 2003 году, парализовав работу авиакомпании Air Canada и вызвав замедление в компьютерных сетях по всему миру. Данный зловред привел к 37,1 миллиардным затратам на очистку, что является одной из самых дорогих кампаний по восстановлению за все время.

14. Skulls.A (2004)

Skulls.A (2004) является мобильным трояном, который заражал Nokia 7610 и другие устройства на SymbOS. Вредоносная программа была предназначена для изменения всех иконок на инфицированных смартфонах на иконку Веселого Роджера и отключения всех функций смартфона, за исключением совершения и приема вызовов.

По данным F-Secure Skulls.A вызвал незначительный ущерб, но троян был коварен.

15. Stuxnet (2009)

Stuxnet является одним из самых известных вирусов, созданных для кибер-войны. Созданный в рамках совместных усилий Израиля и США, Stuxnet был нацелен на системы по обогащению урана в Иране.

Зараженные компьютеры управляли центрифугами до их физического разрушения, и сообщали оператору, что все операции проходят в штатном режиме.

16. MyDoom (2004)

В апреле 2004 MyDoom был назван порталом TechRepublic “худшим заражением за все время”, на что есть вполне разумные причины. Червь увеличил время загрузки страниц на 50 процентов, блокировал зараженным компьютерам доступ к сайтам антивирусного ПО и запускал атаки на компьютерного гиганта Microsoft, вызывая отказы обслуживания.

Кампания по очистке от MyDoom обошлась в 40 миллиардов долларов.

17. Netsky (2004)

Червь Netsky, созданный тем же подростком, который разработал Sasser, прошелся по всему миру с помощью вложений электронной почты. P-версия Netsky была самым распространенным червем в мире спустя два года после запуска в феврале 2004 года.

18. Conficker (2008)

Червь Conficker (известный также как Downup, Downadup, Kido) был впервые обнаружен в 2008 и был предназначен для отключения антивирусных программ на зараженных компьютерах и блокировки автоматических обновлений, который могли удалять угрозу.

Conficker быстро распространился по многочисленным сетям, включая сети оборонных ведомств Великобритании, Франции и Германии, причинив 9-миллиардный ущерб.

Самые опасные и известные компьютерные вирусы

На сегодняшний день специалисты в сфере кибербезопасности насчитывают свыше 10 млн известных сигнатур компьютерных вирусов.

Точкой отсчета появления первых компьютерных вирусов определен 1981 год, когда для компьютеров Apple появились первые программы, выполняющие свои действия без ведома пользователя. Считается, что компьютерные вирусы выросли из субкультуры начала 60-х, носящей название Core War (Бои в памяти). В те далекие времена первые студенты ИТ-шники соревновались друг с другом с помощью специально написанных программ. Эти программы запускались в памяти компьютера и должны были найти и удалить все другие программы конкурентов.

Многими ошибочно предполагается, что субкультура Core War берет свое начало из игры для программистов «Дарвин», выпущенной компанией Bell Labs в 1961 году или даже из аркадной разработки Core War университетом Западного Онтарио в 1984 году. Все это ошибочно, так как эти «песочницы» предоставляли пользователям лишь ограниченный функционал подобных развлечений. А вот настоящие игроки «Боев в памяти» во всю использовали технологии полиморфности, стелс, самовоспроизведения и копирования. Все это потом как раз и послужило шаблонами для первых компьютерных вирусов. Сегодня Notagram.ru вспоминает самые известные и деструктивные компьютерные вирусы нашей эпохи.

Самые опасные и известные компьютерные вирусы

Morris worm

дата появления: 2 ноября 1988 года

«Великий червь», а именно так называют первый сетевой червь хакеры всего мира, в 1998 году парализовал 10% всей инфраструктуры ARPANET. Студент MIT Роберт Моррис создал первую компьютерную программу, которая сканировала сеть, копировала себя на компьютеры и пыталась подобрать пароли к системе по словарю из 400 слов. Создатель вредоносного кода не учел несколько нюансов, из-за которых вирус мгновенно распространился по сети и остановил работу около 6 200 компьютеров. Многие считают, что если бы Роберт Моррис не сознался в том, что вирус создал именно он, виновника никогда бы не нашли. Уж больно гениально было творение 23-летнего студента, получившего впоследствии первый в мире срок за киберпреступление.

дата появления: июнь 1988 год

В годовщину Чернобыльской аварии 26 апреля 1999 года около полумиллиона персональных компьютеров по всему миру просто не включились. Виной всему был компьютерный вирус CIH, который полностью уничтожал все данные на жестких дисках зараженных компьютеров или стирал содержимое микросхемы BIOS. Это была одна из самых первых и масштабных эпидемий, которая носила в себе деструктивный характер вредоносного ПО. Спустя 2 года тайваньская полиция арестовала создателя «Чернобыля» Чэнь Инхао, который на момент создания вируса был студентом университета Датун в Тайбэе.

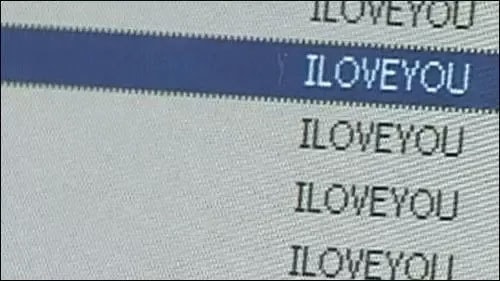

ILOVEYOU

дата появления: 4 мая 2000 года

Первый компьютерный вирус, использующий механизмы социальной инженерии позволил его создателям за пару дней заразить около 3 млн компьютеров по всему миру. Эпидемия вируса нанесла ущерб мировой экономике на 15 млрд долларов. Вредоносное ПО представляло собой скрипт, написанный на Microsoft Visual Basic. Если ваш компьютер был заражен, то скрипт, используя вашу почтовую адресную книгу, пересылал себя всем вашим контактам. Пользователи нажимали на интересное вложение, чтобы прочитать, кто же им там признается в любви. И заражали свою систему. Создатели вируса филиппинцы Ренел Рамонс и Онел де Гузман не понесли наказания за свои действия, так как на Филиппинах в то время не предусматривалось наказание за преступления в сфере ИТ.

дата появления: 26 октября 2001 года

Klez благодаря своим особым способностям породил целую пандемию в 2002 году. Это один из первых сетевых червей, который использовал при своих атаках технологии полиморфности, подавления антивирусного ПО, интеллектуального самораспространения, спуфинга и т. д. Антивирусные компании признали его самым опасным вирусом того времени. Для того чтобы удалить Klez с зараженного компьютера, необходимо было отключать компьютер от сети, загружать компьютер в безопасном режиме, запускать специальное ПО, а затем устанавливать специальные «заплатки» от Microsoft. Создателей вируса так и не нашли, но специалисты в сфере киберпреступлений считают, что за созданием Klez стояла очень хорошо организованная структура, с которыми раньше правоохранители никогда не сталкивались.

Blaster (Lovesan)

дата появления: 11 августа 2003 года

Весьма мутная история стоит за появлением компьютерного червя Lovesan. Все дело в том, что в июле 2003 года на конференции Xfocus был опубликован отчет об уязвимости в процедурах RPC операционных систем Windows. Как показывают несколько инцидентов, которые расследовались на тот момент, эту уязвимость давно использовали для DoS-атак на коммерческие серверы США. Все эти атаки были возможны только из-за того, что на тот момент не существовало «заплатки» от вирусов, использующих эту технологию. Вскоре появился вирус Blaster, якобы созданный американским школьником Джеффри Ли Парсоном. Вирус направленно осуществлял DoS-атаки на серверы компании Microsoft. Некоторые считают, что Blaster был одним из первых вирусов, используемых в коммерческих кибервойнах. Якобы одна из жертв DoS-атак специально заказала написание Blaster, чтобы Microsoft наконец-то выпустила заплатку от этой уязвимости. А школьника Джеффри Ли Парсона использовали просто как «козла отпущения».

Storm worm

дата появления: 17 января 2007 года

Считается, что компьютерный червь Storm до момента его обнаружения в 2007 году, успешно создал самый крупный на то время ботнет, использовавшийся для коммерческого кибертерроризма. С помощью зараженных компьютеров его создатели воровали любую информацию, устраивали целенаправленные DoS-атаки на коммерческие сайты, проводили рассылку спама. Вирус Storm был написан высококлассными специалистами (предположительно имеющими российские корни), которые заложили в свое детище огромный функционал. Для заражения и распространения вирус применял передовые технологии и методы. На момент обнаружения вируса, ботнет насчитывал около миллиона активных компьютеров-зомби.

дата появления: 2007-2008 год

Впервые сигнатуры вируса семейства TDL были обнаружены «Лабораторией Касперского» еще в апреле 2008 года. Тогда еще никто толком не понимал, что и как делает вирус. А уже спустя пару лет с помощью адаптивного руткита TDL3 была создана сеть из более чем 10 млн компьютеров. 9 ноября 2011 года власти США обвинили в создании руткита TDL3 шести граждан Эстонии и одного гражданина России. Их обвинили в создании ботнета, с помощью которого создатели руткита и владельцы интернет ресурсов накручивали себе посетителей, манипулировали результатами поисковой выдачи, обманывали счетчики рекламы, топили с помощью «черного SEO» конкурентов и т. д. Примечательно, что никому из клиентов владельцев сети TDL так и не предъявили обвинения даже в мошенничестве.

Conficker

дата появления: 21 ноября 2008 года

Всего лишь за один день этот червь поразил до 12 миллионов компьютеров во всем мире. Сотни тысяч коммерческих и правительственных организаций оказались полностью парализованными. В тот же день, впервые в истории, все крупные корпорации, так или иначе связанные с компьютерной безопасностью, объединили свои усилия по ликвидации сетевого червя. Специалисты в области компьютерной безопасности считают, что за созданием этого вируса стояли уже несколько организованных групп, а не одиночки. С помощью своих ноу-хау им удалось создать один из самых деструктивных вирусов в истории. Общий ущерб от Conficker оценивают в $ 10 млрд.

Stuxnet

дата появления: 2009-2010 год

Чем дальше и больше развивались компьютерные технологии, тем больше специалисты в сфере кибербезопасности понимали, что мир уже никогда не будет прежним. 17 июня 2010 года Сергей Уласень из белорусской компании «ВирусБлокАда» обнаруживает уникальный программный код, который перехватывал и модифицировал любую информацию между программируемыми промышленными контроллерами. И все бы ничего, если бы эти контроллеры не были установлены на ключевых инфраструктурных объектах в масштабах целых государств. Скандал был колоссальный, так как оказалось, что первый в мире вирус военного назначения Stuxnet успешно атаковал и физически разрушил ядерную инфраструктуру Ирана.

WannaCry

дата появления: 16 января 2017 года

12 мая 2017 года около миллиона компьютеров более чем в 200 странах мира подверглись настоящей спланированной и целенаправленной атаке. Большинство крупных коммерческих организаций и правительственных учреждений не смогли включить свои компьютеры. На экране красовалась надпись, предлагающая заплатить выкуп. В противном случае вся информация на компьютере уничтожалась. Код WannaCry послужил основой для создания около десятка похожих вирусов. Они в той или иной степени угрожали работе правительственным и инфраструктурным объектам стран Европы и постсоветского пространства. По оценкам независимых финансовых экспертов, реальный ущерб от WannaCry оценивается в районе в $ 10 млрд.

Фото на превью: akiro1993/DeviantArt

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Хакеры ошиблись, программисты проморгали. История вирусов, «укравших» $100 миллиардов

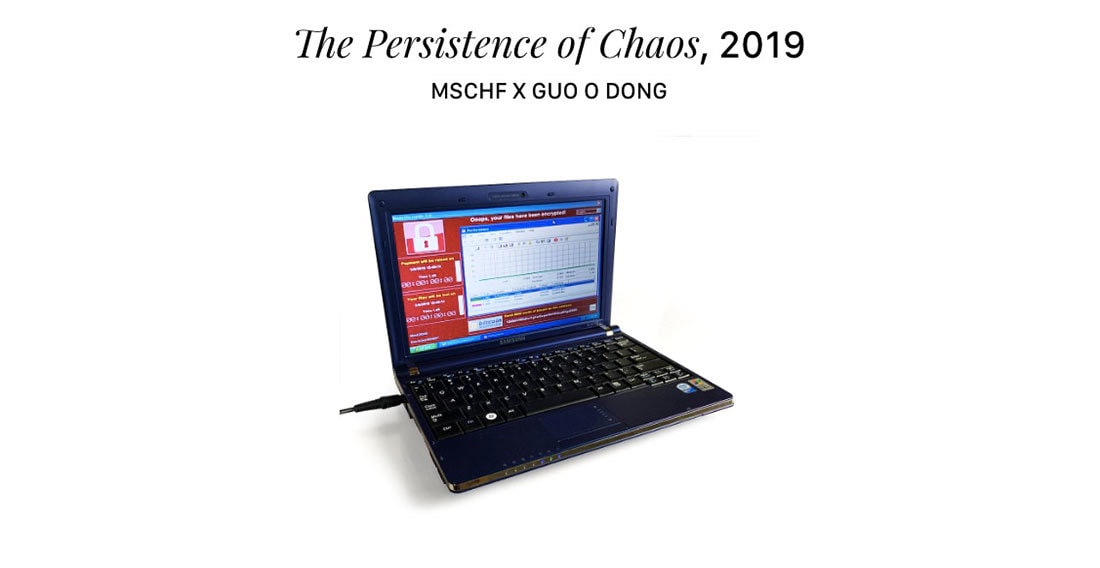

Весной на продажу выставили ноутбук Samsung NC10-14GB, выпущенный в 2008 году, с установленной на нем Windows XP SP3. Однако интерес вызывал не сам компьютер, а то, что у него внутри — шесть вирусов: ILOVEYOU, MyDoom, SoBig, WannaCry, DarkTequila и BlackEnergy, которые нанесли прямой и косвенный ущерб почти на $100 млрд.

Хотя и цена на устройство также заслуживает внимания: на сайте лота указана последняя ставка в $1,35 млн. Это с учетом того, что никакой ценности ни ноутбук, ни вредоносное программное обеспечение на нем не имеют.

Содержание

Ноутбук получил название The Persistence of Chaos, хотя лучше сравнить его с «Бубонной чумой», способной уничтожить мир. Даже с учетом того, что некоторые вирусы устарели, они нанесут ущерб, вырвавшись на свободу: в мире полно компьютеров под управлением откровенно древних версий операционной системы Microsoft (да и свежие могут пасть).

The Persistence of Chaos отрезан от интернета и локальной сети — «интернет-художник», выставивший компьютер на продажу, решил по возможности обезопасить внешний мир от этого ящика Пандоры. Покупатель же соглашался с тем, что не будет использовать это «оружие массового поражения», а лишь поставит его на полку и будет изучать в свое удовольствие.

ILOVEYOU

Весьма заметный ущерб из вирусов, что на ноутбуке, нанес ILOVEYOU, который начал свое черное дело в 2000 году, — $15 млрд, из которых $5,5 млрд пришлись на первую неделю активности. По другим данным, экономика потеряла до $8,7 млрд, стоимость «очистки» обошлась еще в $15 млрд.

ILOVEYOU начал свой путь с Филиппин, вирус рассылал свои копии по адресным книгам, поэтому единственный пользователь с обширной базой адресатов заражал огромное количество машин.

Предполагается, что авторы вируса, Онел Де Гузман и Реонэл Рамонес с Филиппин, которые якобы хотели проверить гипотезы дипломной работы, не ожидали случившейся бури. Позже молодых людей задержали (помог анализ кода оригинальной версии ILOVEYOU), но после расследования отпустили.

Вирус использовал уязвимость в операционной системе Windows и программе Outlook в частности, которая по умолчанию разрешала обработку скриптов. Причиной эпидемии называют то, что разработчики из MS в то время не считали скриптовые языки угрозой, поэтому эффективной защиты от нее не предусмотрели. Кроме того, авторы ILOVEYOU намеренно или по незнанию выпустили в мир не только инструмент для уничтожения — они предоставили конструктор, который можно изменять под свои нужды. Это привело к появлению десятков модификаций вредоноса.

Тем не менее стороннее ПО отлавливало ILOVEYOU. Как рассказал один из сисадминов того времени, придя утром на работу, он решил посмотреть, сколько вирусов попало в сети почтовых фильтров. В напряженную ночь таких отлавливали до 50 штук, утром 4 мая 2000 года их было больше 100. «День становится все интереснее», — подумал тогда Пол Флетчер из Star Labs. Действительно, через полчаса счетчик показал 450, к концу дня — 13 тыс.

Как следует из рассказов представителей компаний, которые занимались обеспечением информационной безопасности, вокруг творилась истерика, телефоны звонили безостановочно. Распространению вируса способствовала социальная инженерия: модифицированные его версии поступали от имени друзей, предлагающих встретиться, письма якобы содержали информацию о том, как получить подарок, предлагали почитать анекдоты и так далее. Знакомая классика.

Все было так плохо, что некоторые крупные военные ведомства (тот же Пентагон) и компании были вынуждены полностью остановить почтовые сервисы. Позже источники называли разные цифры, отражающие количество зараженных компьютеров, — от сотен тысяч до десятков миллионов.

Что делал ILOVEYOU? Червь, получив доступ к системе после своего запуска (куда уж без участия пользователя), всего-то изменял и уничтожал файлы. А бэкапов тогда практически никто не делал.

Sobig

Вирус Sobig впервые заметили в 2002 году. Считается, что он заразил миллионы компьютеров по всему миру, действуя вначале под другим названием. По некоторым данным, экономический ущерб от его действий превысил $35 млрд, однако, как и в остальных случаях, подсчеты носят приблизительный и отчасти гипотетический характер.

Начали появляться новые версии, которые обозначались Sobig.A, Sobig.B и так далее. Наибольшее распространение получил Sobig.F. Это один из наиболее активных вирусов, который действует как червь и троян. И вновь авторы вредоноса прибегли к социальной инженерии, завлекая пользователя заголовками писем «Re: Кино», «Re: Документы» и так далее, имитируя ответы на прошлые письма. К слову, так же действуют и сегодня отправители спама и «плохого» ПО.

Ну а дальше дело за вложениями с двойными (например, .mpeg.pif) или обычными расширениями (просто .pif или .scr) — пользователь сам инфицировал систему.

На самом деле называть Sobig вирусом не совсем корректно: он не вредил системе напрямую. Вредонос загружал дополнительные файлы из сети, пинговал адрес 0@pagers.icq.com (предположительно, для подсчета зараженных компьютеров) и применялся для формирования спам-рассылок. Поэтому его называют одним из первых червей для организации спам-ботнетов. Или даже первым.

В то же время код Sobig был «кривым» и недописанным — поэтому Sobig.F, например, не мог распространяться в локальных сетях. Зато в нем начали применять спуфинг — грубо говоря, маскировку.

Microsoft пыталась бороться с вирусом, выпустив патч, позволяющий блокировать некоторые типы файлов, но .zip среди них не было, чем и воспользовались хакеры. Потом софтверная корпорация предложила награду в четверть миллиона долларов за голову автора (не за голову, за имя, конечно), но его так и не нашли. По одной из гипотез, автором червя является программист Руслан Ибрагимов, но он с этим не согласен.

Mydoom

Mydoom, который появился в 2004 году, побил рекорды ILOVEYOU и Sobig по скорости распространения. А также рекорд Sobig по нанесенному экономическому ущербу — якобы более $38 млрд.

По данным Symantec, в ней было реализовано два триггера. Один был ответственным за организацию DoS-атак начиная с 1 февраля 2004 года, второй останавливал распространение вируса 12 февраля того же года, но бэкдоры оставались активными. Правда, это касалось одной из версий, последующие имели более поздние сроки запуска и отключения. Так что никаких совестливых хакеров.

Его распространяли через файлообменник KaZaA и электронную почту (темы писем, как обычно, звучали «Привет!», «Ошибка», «Ошибка доставки», «Тест» и так далее — играли на любопытстве пользователей). Внутри были приложения с двойными расширениями: первое имитировало что-нибудь безобидное типа .txt или .doc, а вторым были .bat, .exe, .cmd и так далее — то есть исполняемые.

Вирус прописывался в системе, вносил изменения в реестр, «присасывался» к портам и мог загружать файлы извне. Действовал вредонос очень избирательно, грамотно подбирая серверы — получатели писем, избегая отправки на ряд «опасных» для него доменов (значились avp, .gov, *sopho*, *icrosof* и множество других) и адресов (abuse@, @postmaster и др.) — условий было очень много.

Основной целью вируса, вероятно, была организация DoS-атак, а также рассылка нежелательной почты. Побочным эффектом стало повсеместное снижение скорости доступа в интернет, рост объемов спама, ограничение доступа к некоторым ресурсам и блокировка работы антивирусного ПО.

Убийцы данных. Компьютерные вирусы, от которых нельзя спастись

Коллаж © L!FE. Фото © Flickr/Philippe Put/Shutterstock Inc

Специалисты по кибербезопасности нашли в ОС Windows вирус, который позволяет удалённо отключать систему безопасности. Он создан для атак на промышленные предприятия. Самое страшное, что пока его невозможно устранить. Лайф выяснил, сколько в мире вредоносных программ, от которых нельзя избавиться.

За последние несколько лет компьютерным атакам подвергались сотни объектов и почти все сектора современной экономики. Пострадали очень многие — от промышленных производств и научных центров, в которых создавались ядерные технологии, до крупных банковских групп. Некоторую часть вирусов удаётся победить далеко не сразу.

Этот вирус нашли на промышленных предприятиях Ближнего Востока. Он отключал систему безопасности, тем самым подвергая риску жизни рабочих. Взяв под контроль систему безопасности, хакеры могли беспрепятственно активировать другие вредоносные программы.

Triton. Позволяет удалённо контролировать систему безопасности

Triton. Позволяет удалённо контролировать систему безопасности

Был замечен на производстве в Саудовской Аравии. С его помощью хакеры взяли под контроль промышленные системы безопасности.

А этой вредоносной программой в 2017 году оказались заражёнными 500 тысяч частных и корпоративных компьютеров по всему миру. В конце 2018-го его снова обнаружили на 300 тысячах компьютеров.

Фото © Shutterstock Inc

WannaCry. Самый распространённый вымогатель на планете

WannaCry. Самый распространённый вымогатель на планете

Шифрует данные, выводит из строя компьютеры и требует выкуп за устранение урона. Заразил устройства в 2017-м и до сих пор активен.

Следующий вирус заразил банки и другие предприятия Украины в 2017 году. На кибератаки жаловались также и компании в других странах. Самое страшное, что он не предлагал расшифровку в обмен на выкуп. Данные невозможно было восстановить.

Petya. Смертельный вирус-шифровальщик

Petya. Смертельный вирус-шифровальщик

Его цель — разрушение. Он зашифровывает информацию без возможности её расшифровать.

А этот вирус атаковал компьютеры в феврале 2019 года. Точное число пострадавших неизвестно. Отличается от WannaCry более продуманным кодом, по этой причине его сложнее устранить.

Djvu. Также вымогатель, неубиваемый тип вирусов, которые постоянно мутируют

Djvu. Также вымогатель, неубиваемый тип вирусов, которые постоянно мутируют

Зашифровывает файлы и требует выкуп за расшифровку. IT-специалисты уверены, что без помощи создателя его очень трудно устранить.

Следующий вирус нацелен на банковские системы. Он атакует банки и клиентов интернет-магазинов, скрываясь в поисковиках в виде вредоносной ссылки.

Фото © Wikimedia Commons

Zeus Panda. Атакует банковские данные

Zeus Panda. Атакует банковские данные

Переходя по ссылке в поисковике, пользователь загружает вирус, который тормозит компьютер и собирает данные банковских карт.

А это вредоносное ПО заражает роутер, что позволяет распространяться сразу на несколько устройств и шпионить за их пользователями.

Фото © Shutterstock Inc

Slingshot. Вирус-шпион, незаметно работавший 4 года

Slingshot. Вирус-шпион, незаметно работавший 4 года

Сохраняет нажатия клавиш, делает скриншоты, перехватывает трафик и пароли. Трудно обнаружить, так как он не замедляет компьютер.

Тоже вирус-шпион, копирующий информацию с компьютера-жертвы. Но он создан в целях атаки на высокопоставленные объекты. Поэтому IT-специалисты встречали его реже и не могли обнаружить в течение пяти лет.

InvisiMole. Ещё один шпион, 5 лет работавший незаметно

InvisiMole. Ещё один шпион, 5 лет работавший незаметно

Собирает конфиденциальную информацию и пароли. Его цель — высокопоставленные объекты.